АНБ: инструкции и инструменты для устранения слабых протоколов шифрования

Агентство национальной безопасности (NSA) опубликовало руководство по обнаружению и замене устаревших версий протокола Transport Layer Security (TLS) на современные и безопасные варианты.

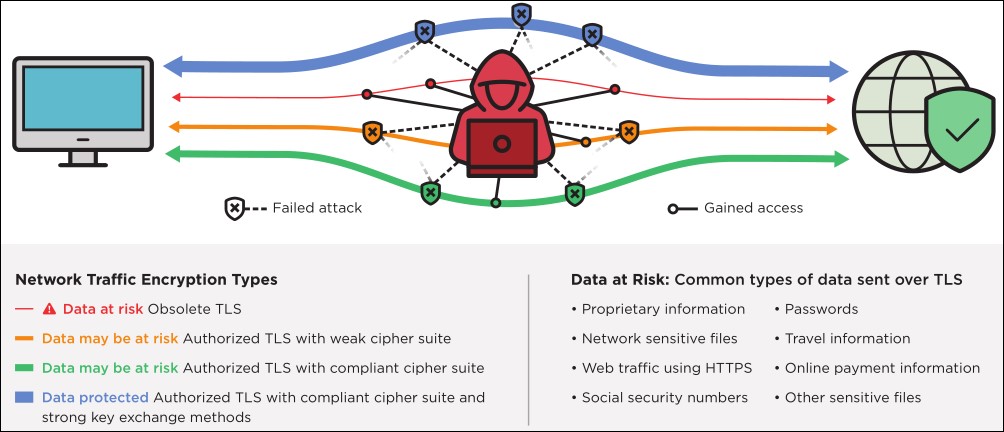

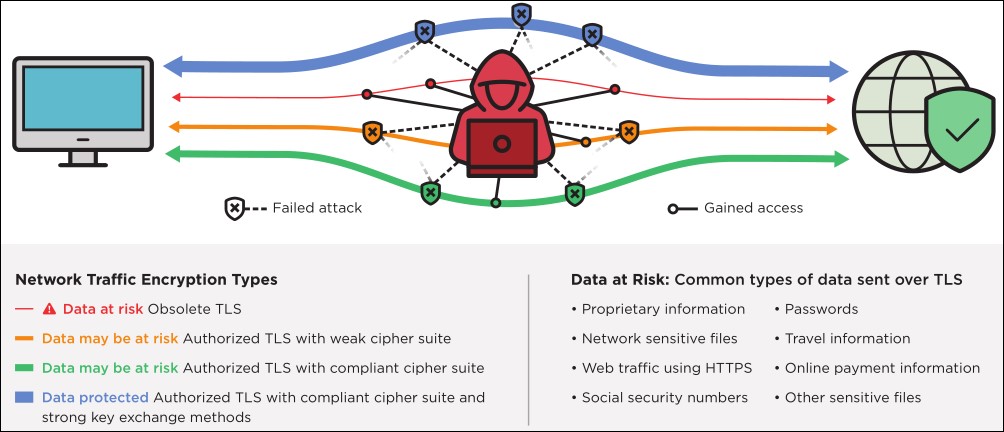

Разведывательное управление США также подчеркивает опасности использования устаревшего TLS, включая риски раскрытия конфиденциальных данных и расшифровки сетевого трафика в атаках типа «злоумышленник в середине».

«Исправление имеет решающее значение для уменьшения числа атак на компьютерные системы и сети, а также предотвращения несанкционированного доступа к личным данным», - заявило агентство.

«NSA рекомендует использовать только TLS 1.2 или TLS 1.3 и не использовать SSL 2.0, SSL 3.0, TLS 1.0 и TLS1.1».

Реализация мер, указанных в руководстве NSA, устраняет ложное ощущение безопасности, обеспечиваемое устаревшими протоколами шифрования, помогая блокировать небезопасные версии TLS, наборы шифров и методы обмена ключами для правильного шифрования сетевого трафика.

Обновление конфигураций TLS предоставит правительственным и корпоративным организациям более надежное шифрование и аутентификацию, чтобы помочь им создать лучшую защиту от атак злоумышленников и защитить важную информацию.

Руководство NSA предназначено для руководителей системы национальной безопасности (NSS), Министерства обороны (DoD) и оборонной промышленной базы (DIB), а также для аналитиков сетевой безопасности и системных администраторов.

Инструменты, сетевые подписи и конфигурации серверов, которыми сегодня пользуется АНБ, призваны помочь владельцам государственных сетей повысить свою кибербезопасность, разрешив только авторизованные и надежные конфигурации протоколов шифрования в средах своих организаций.

Однако, поскольку риски, возникающие из-за слабого шифрования устаревших протоколов TLS, влияют на все сети, всем «владельцам и операторам сетей» следует следовать указаниям, которые хотят снизить свою подверженность риску и защитить свои системы от атак с использованием этих векторов атак.

«Устаревшие конфигурации обеспечивают злоумышленникам доступ к конфиденциальному операционному трафику с использованием различных методов, таких как пассивное дешифрование и модификация трафика с помощью атак типа« злоумышленник в середине »», - заявило АНБ.

«Злоумышленники могут использовать устаревшие конфигурации протокола безопасности транспортного уровня (TLS), чтобы получить доступ к конфиденциальным данным, требуя очень мало навыков».

Информационный бюллетень по кибербезопасности, выпущенный сегодня NSA [PDF], предоставляет обширную информацию для всех сетевых администраторов об устаревших версиях TLS, наборах шифров и механизмах обмена ключами, а также о рекомендуемых конфигурациях TLS, стратегии обнаружения и исправлениях.

Microsoft, Google, Apple и Mozilla заявили в скоординированном заявлении от октября 2018 года, что с первой половины 2020 года они откажутся от небезопасных протоколов TLS 1.0 и TLS 1.1.

Microsoft включила TLS 1.3 по умолчанию в последних сборках Windows 10 Insider, начиная с августа 2020 года.

https://www.bleepingcomputer.com/news/security/nsa-shares-guidance-tools-to-mitigate-weak-encryption-protocols/

Разведывательное управление США также подчеркивает опасности использования устаревшего TLS, включая риски раскрытия конфиденциальных данных и расшифровки сетевого трафика в атаках типа «злоумышленник в середине».

«Исправление имеет решающее значение для уменьшения числа атак на компьютерные системы и сети, а также предотвращения несанкционированного доступа к личным данным», - заявило агентство.

«NSA рекомендует использовать только TLS 1.2 или TLS 1.3 и не использовать SSL 2.0, SSL 3.0, TLS 1.0 и TLS1.1».

Реализация мер, указанных в руководстве NSA, устраняет ложное ощущение безопасности, обеспечиваемое устаревшими протоколами шифрования, помогая блокировать небезопасные версии TLS, наборы шифров и методы обмена ключами для правильного шифрования сетевого трафика.

Обновление конфигураций TLS предоставит правительственным и корпоративным организациям более надежное шифрование и аутентификацию, чтобы помочь им создать лучшую защиту от атак злоумышленников и защитить важную информацию.

Руководство NSA предназначено для руководителей системы национальной безопасности (NSS), Министерства обороны (DoD) и оборонной промышленной базы (DIB), а также для аналитиков сетевой безопасности и системных администраторов.

Инструменты, сетевые подписи и конфигурации серверов, которыми сегодня пользуется АНБ, призваны помочь владельцам государственных сетей повысить свою кибербезопасность, разрешив только авторизованные и надежные конфигурации протоколов шифрования в средах своих организаций.

Однако, поскольку риски, возникающие из-за слабого шифрования устаревших протоколов TLS, влияют на все сети, всем «владельцам и операторам сетей» следует следовать указаниям, которые хотят снизить свою подверженность риску и защитить свои системы от атак с использованием этих векторов атак.

«Устаревшие конфигурации обеспечивают злоумышленникам доступ к конфиденциальному операционному трафику с использованием различных методов, таких как пассивное дешифрование и модификация трафика с помощью атак типа« злоумышленник в середине »», - заявило АНБ.

«Злоумышленники могут использовать устаревшие конфигурации протокола безопасности транспортного уровня (TLS), чтобы получить доступ к конфиденциальным данным, требуя очень мало навыков».

Информационный бюллетень по кибербезопасности, выпущенный сегодня NSA [PDF], предоставляет обширную информацию для всех сетевых администраторов об устаревших версиях TLS, наборах шифров и механизмах обмена ключами, а также о рекомендуемых конфигурациях TLS, стратегии обнаружения и исправлениях.

Microsoft, Google, Apple и Mozilla заявили в скоординированном заявлении от октября 2018 года, что с первой половины 2020 года они откажутся от небезопасных протоколов TLS 1.0 и TLS 1.1.

Microsoft включила TLS 1.3 по умолчанию в последних сборках Windows 10 Insider, начиная с августа 2020 года.

https://www.bleepingcomputer.com/news/security/nsa-shares-guidance-tools-to-mitigate-weak-encryption-protocols/

Мы ищем точки опоры не с целью перевернуть мир, но чтобы не позволить миру опрокинуть нас.

Войдите или Зарегистрируйтесь чтобы комментировать.