safety

ответил вам в переписке

Комментарии

-

+

Update CryptoTester v1.3.0.3 for #ransomware analysis. Added ChaCha20, Little Endian option (for [X]TEA), IV from text, hex inputs ignore "0x" and commas (c/p from code), and some experimental cracking tools (from playing w/ CryptoPals chall… -

+

'.888' - donald888@mail.fr - https://www.virustotal.com/#/file/8e31a1b861e61c077f2cd8957a4f1c2872a4a06da85c… -

с аськой проблемы. (miranda и qip не работают).

https://forum.ixbt.com/topic.cgi?id=24:49450 -

хорошо, удачи!

-

если каких то проблем нет по этой машине, то можно закончить очистку системы.

-

Андрей, и второй лог нужен. который FRST.txt

-

в малваребайт это можно удалить: (Quote)

далее,

сделайте проверку в FRST

http://forum.esetnod32.ru/forum9/topic2798/ -

(Quote)

судя по образу, особых угроз нет.

выполняем скрипт в uVS:

- скопировать содержимое кода в буфер обмена;

- стартуем uVS(start.exe), далее выбираем: текущий пользователь, меню - скрипты - выполнить скрипт из буфера … -

да, здесь логи лучше заливать на обменник

судя по образу, все, ок, ничего серьезного, можно почистить систему от мусора.

выполн… -

добрый день! не вижу логи.

-

возможно, еще один клон Crysis:

#Paradise #ransomware - '.STUB' + 'paradise@all-ransomware.info' + 'Instructions with your files.txt' - Раздел: Шифровирусы шумною толпою... Комментарий от safety February 2019 -

+

'.qwex' - 'backdata@qq.com' #CrySiS #Dharma #ransomware https://www.virustotal.com/#/file/b50caa0122798f2ac… -

Новая атака шифратора Shade нацелена на российских бизнес-пользователей

(Quote) https://www.welivesecurity.com/2019/01/28/russia-hit-new-w… -

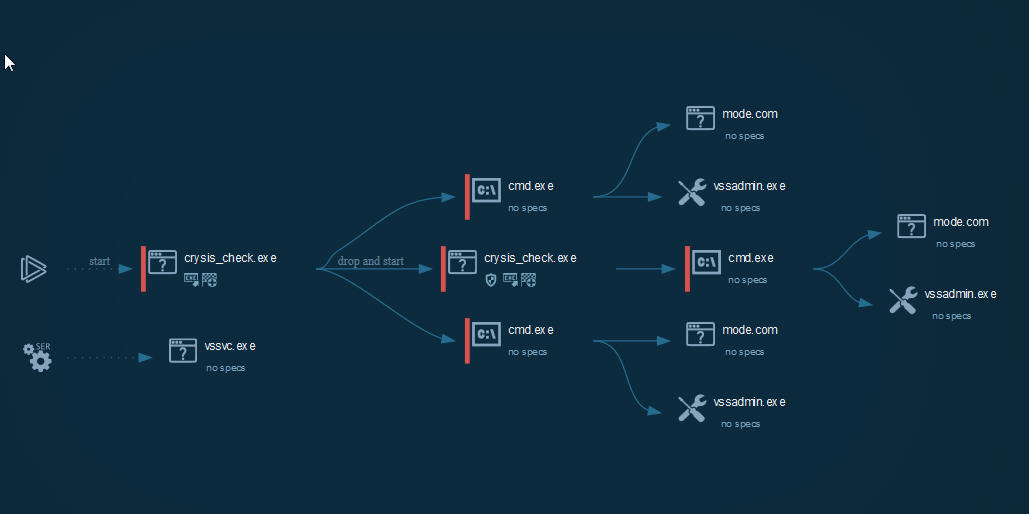

Так же видим что добавлен графический анализ процессов, созданных или модифицированных ключей реестра и файлов:

+дополнительные детали а… -

Таки наглядный сервис анализа сэмплов реализован на https://app.any.run (ANY.RUN)

(Quote)

Что анализирует ANY.RUN?

Сервис показывает многие аспекты тестирования, таки… -

+

New Dharma / CrySiS Ransomware variant appends ".heets" to encrypted file extensions.

Job1_11.PNG.id-085CDA53._polmacpol@cock.li_.heets

Раздел: Шифровирусы шумною толпою... Комментарий от safety January 2019 -

+

набирает силу Phobos, который по ряду внешних признаков напоминает клон Crysis/Dharma:

1. по структуре заголовка зашифрованного файла:

filename + .ID-Hex[8].[mail].phobos

filename + .ID-84D66217.[bad_boy700@aol.com].… -

+

#CrySiS/#Dharma #ransomware again and again: extensions ".USA" and ".xwx", extortion email addresses "usacode@aol.com" and "data@decoding.biz". Раздел: Шифровирусы шумною толпою... Комментарий от safety January 2019 -

+

#CrySiS / #Dharma #ransomware - ".AUF" extension - "Decisivekey@tutanota.com" - https://www.virustotal.com/… -

+

New variant of #CrySiS / #Dharma - ".gif" extension - email "payadobe@yahoo.com" - https://www.virustotal.c… -

CryptoTester v1.3.0.2 released for #ransomware analysis. Added PasswordDeriveBytes (had to rearrange key GUI), PCKS#1 PEM parsing, UTF-16 string detection for keys, new string input to accept newlines, other bugfixes in changelog. | Раздел: Вопросы и обсуждение различных средств удаления вирусов Комментарий от safety January 2019