TeslaCrypt: война за цифровую безопасность

С шифратором Teslacrypt впервые столкнулся в декабре 2015 года. В одном из электронных сообщений клиентов было архивное вложение с кодированным js

судя по образу автозапуска, снятого из зашифрованной системы, шифрование было выполнено достаточно свежим экземпляром шифратора.

С решением по расшифровке помогли на Bleepingcomputer.com. Отмечу слаженную работу команды этого форума. Ключ был оперативно вычислен после запроса и отправлен в PM вместе с декодером и комментариями к методике расшифровки от админа сайта.

Многие из пострадавших от Teslacrypt, благодаря данной методике стали активно помогать в расшифровке файлов для новых посетителей форума. Это явление было отмечено администрацией форума.

За это время хакерами были выпущены новые версии TeslaCrypt по которым (начиная с 3.0.0) расшифровка в настоящее время (еще) невозможна.

var n=new Array();после запуска js на виртуальной машине получил шифрование тестовых документов с расширением *.vvv + записку о выкупе, как и положено для типичного ransomware (how_recover+uuh.txt):

H(n,"\x6a");H(n,"\x28");H(n,"\x43");H(n,"\x40");H(n,"\x35");H(n,"\x49");H(n,"\x66");H(n,"\x66");H(n,"\x3f");H(n,"\x6e");H(n,"\x49");H(n,"\x52");H(n,"\x2c");H(n,"\x2b");H(n,"\x73");H(n,"\x31");H(n,"\x32");H(n,"\x3a");H(n,"\x48");H(n,"\x31");H(n,"\x61");H(n,"\x4b");H(n,"\x42");H(n,"\x6f");H(n,"\x3b");H(n,"\x66");H(n,"\x55");H(n,"\x51");H(n,"\x34");H(n,"\x79");H(n,"\x21");H(n,"\x37");H(n,"\x6d");H(n,"\x38");H(n,"\x5e");H(n,"\x30");H(n,"\x2d");H(n,"\x60");H(n,"\x76");H(n,"\x74");H(n,"\x5d");H(n,"\x55");H(n,"\x5d");H(n,"\x67");H(n,"\x70");H(n,"\x4d");H(n,"\x34");H(n,"\x3a");H(n,"\x72");H(n,"\x77");H(n,"\x2d");H(n,"\x7......

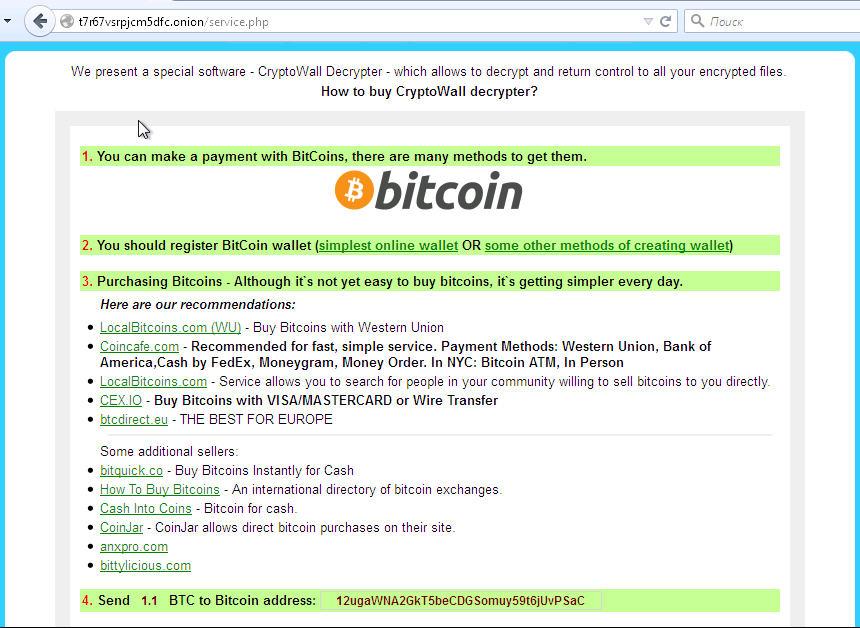

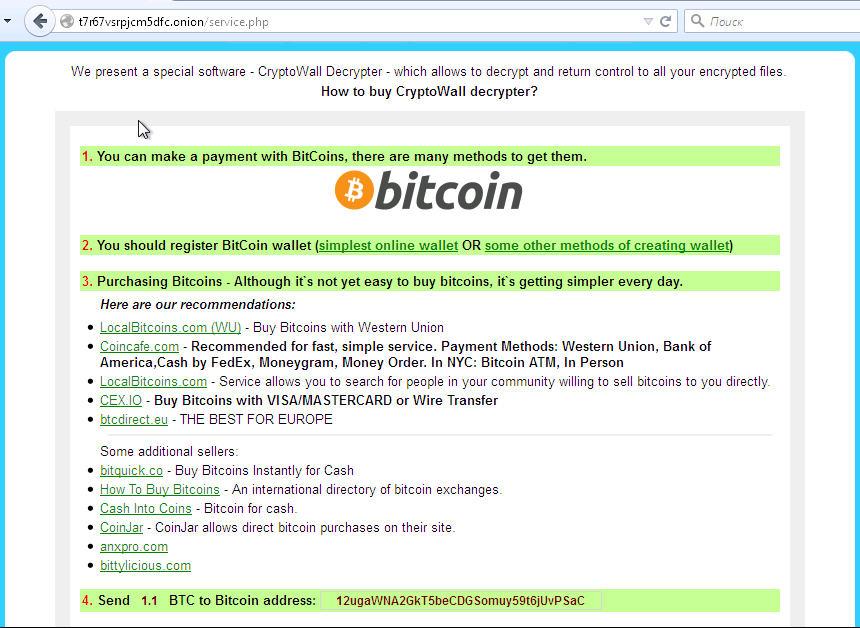

NOT YOUR LANGUAGE? USE https://translate.google.comс приглашением посетить сайт на сервере злоумышленников в Tor

What happened to your files ?

All of your files were protected by a strong encryption with RSA-4096.

More information about the encryption keys using RSA-4096 can be found here: http://en.wikipedia.org/wiki/RSA_(cryptosystem)

How did this happen ?

!!! Specially for your PC was generated personal RSA-4096 KEY, both public and private.

!!! ALL YOUR FILES were encrypted with the public key, which has been transferred to your computer via the Internet.

Decrypting of your files is only possible with the help of the private key and decrypt program, which is on our secret server.

....

судя по образу автозапуска, снятого из зашифрованной системы, шифрование было выполнено достаточно свежим экземпляром шифратора.

Создан 24.12.2015 в 13:44:31повторный тест привел к тому, что шифратор из виртуальной машины смог "дотянуться" до части файлов из профиля физической машины. Хм. Пришлось в предновогодние дни искать решение по расшифровке Teslacrypt не дожидаясь ответа из вирлаба: возможно ли расшифровка по Teslacrypt.vvv или нет.

Изменен 24.12.2015 в 09:22:17

TimeStamp 17.12.2015 в 22:13:18

SHA1 6D83E33C7B7EA44A0B54AA4BF6EE56A32A904CEF

MD5 E582A201F559FA982D67855D5A080C76

Ссылки на объект

Ссылка HKEY_USERS\S-1-5-21-1561517-2383145346-4023368784-1000\Software\Microsoft\Windows\CurrentVersion\Run\santa_svc

santa_svc C:\Users\safety\AppData\Roaming\crnsdacroic.exe

С решением по расшифровке помогли на Bleepingcomputer.com. Отмечу слаженную работу команды этого форума. Ключ был оперативно вычислен после запроса и отправлен в PM вместе с декодером и комментариями к методике расшифровки от админа сайта.

Hi.Т.о. образом, форум BC предоставил полноценную методику по расшифровке всех на тот момент времени вариантов Teslacrypt. Данная методика содержится в Instructions.html.

I have a good news for you.

I found the key.

- Please download the latest version of my TeslaDecoder

(http://download.bleepingcomputer.com/BloodDolly/TeslaDecoder.zip)

- Run TeslaDecoder as administrator (needed for hidden/system/personal folders)

- Click on Set key button, put there this key and choose extension of your encrypted files:

359EF1B394C6922BD50462905B5F085D6107EE90A6FE293047708384E8C98E8A

- Click on Set key

- You can decode encrypted files now

It should be working for all your encrypted files, but if any error will occur please let me know.

BloodDolly

Многие из пострадавших от Teslacrypt, благодаря данной методике стали активно помогать в расшифровке файлов для новых посетителей форума. Это явление было отмечено администрацией форума.

A Special Thanks to our Helpers and VolunteersКак отметил один из волонтеров, в случае с vvv было выиграно сражение, но не война.

I would like to send a special thanks to those volunteers who sacrificed their precious time to help victim's of TeslaCrypt. A very special thanks go to BloodDolly, Googulator, VirusD, Demonslay335, NightbirD, vilhavekktesla, al1963Goosea, the encryption gurus at Kaspersky, Quietman7, and the numerous other volunteers who have spent huge amounts of time helping the TeslaCrypt victims at BleepingComputer.com. Without your help there would be many people who would have lost their data.

За это время хакерами были выпущены новые версии TeslaCrypt по которым (начиная с 3.0.0) расшифровка в настоящее время (еще) невозможна.

List of known versions of Tesla/AlphaCrypt: (Their version numbering)текущая версия Teslacrypt - 4.2

=========================================================================

.ecc 0.2.5 - 0.3.6b

.ezz 0.3.7 - 0.3.7b

.exx 0.4.0 - 0.4.1a

.xyz 1.0.0, 1.0.1

.zzz 2.0.0 - 2.0.4a

.aaa 2.0.4b - 2.0.5a

.abc 2.0.5a, 2.0.5b, 2.1.0

as original 2.1.1 (probably only test version, because they went back to version 2.1.0)

.ccc 2.1.0a, 2.1.0b, 2.1.0c, 2.1.0d, 2.2.0

.vvv 2.2.0.xxx/.ttt./.micro 3.0.0

.micro/.mp3 3.0.0a

.mp3 3.0.1, 4.0

as original 4.0+

Мы ищем точки опоры не с целью перевернуть мир, но чтобы не позволить миру опрокинуть нас.

Тэги темы:

Войдите или Зарегистрируйтесь чтобы комментировать.

Комментарии

получен мастер-ключ Tesla, который подходит для расшифровки всех файлов Tesla3,4+

TeslaCrypt shuts down and Releases Master Decryption Key

****************

* TeslaDecoder *

****************

==========

= 1.0.0 =

==========

- Added 4th PrivateKyTesla into TeslaDecoder. All files encrypted by TeslaCrypt 3.0.0 - 4.2 can be decrypted.

The key is predefined when extension of TeslaCrypt 3/4 is choosen in Set key dialog.

http://www.bleepingcomputer.com/news/security/teslacrypt-shuts-down-and-releases-master-decryption-key/

1. А сам скрипт не расшифровавали?

2. что он именно делал? дропер?

3. нет полного листинга?

(Tesla (v4) распространялась через эксплойт кит Angler-EK)

Это похоже на разделение труда. Разработчики шифратора делают свою работу, а дистрибьютеры, которые экплуатируют код, пишут средства доставки. Что-то подобное было с разработчиками скрипта Nemucod. Они через свой js в разное время распространяли Ransom.Shade/better_call_saul, потом свой шифратор Nemucod, теперь Ransom.Shade/da_vinci_code.