CertLock Trojan блокирует программы безопасности путем отказа в системе от их сертификатов

Новая тенденция у поставщиков рекламных и нежелательных программ заключается в установке "защитного" ПО, которое затрудняет пользователям Windows запуск своих программ безопасности. Это было видно с руткитом SmartService, который заблокировал работу AV программного обеспечения и теперь с программой "защиты", называемой CertLock.

С конца мая помощники форума безопасности заметили сообщения о том, что люди не могут устанавливать и запускать программы безопасности на своих зараженных компьютерах. Когда они пытаются запустить программы, их приветствуют предупреждением, в котором говорится, что данный издатель ПО был заблокирован от запуска на компьютере.

Оказывается, это вызвано тем, что CertLock не разрешает сертификат поставщика безопасности на зараженном компьютере, чтобы Windows не позволяла программе работать.

CertLock запрещает сертификаты поставщика безопасности

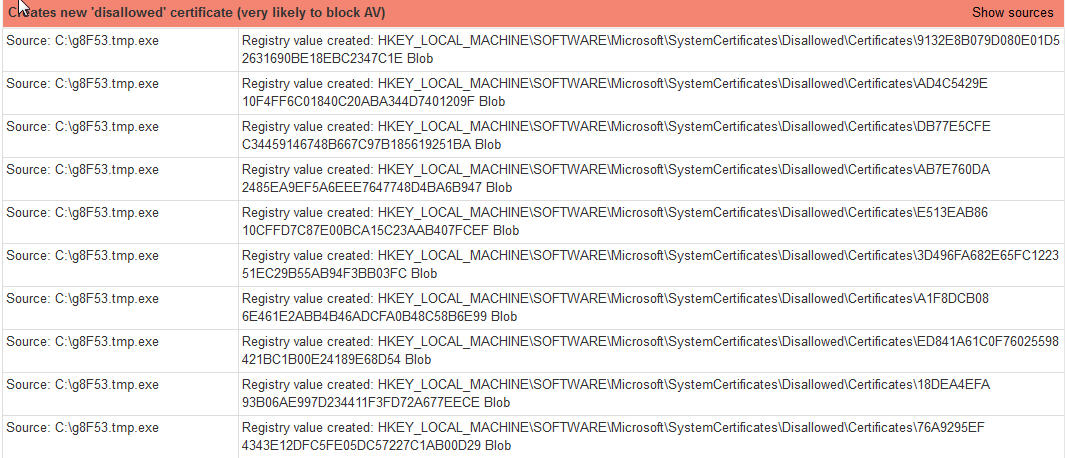

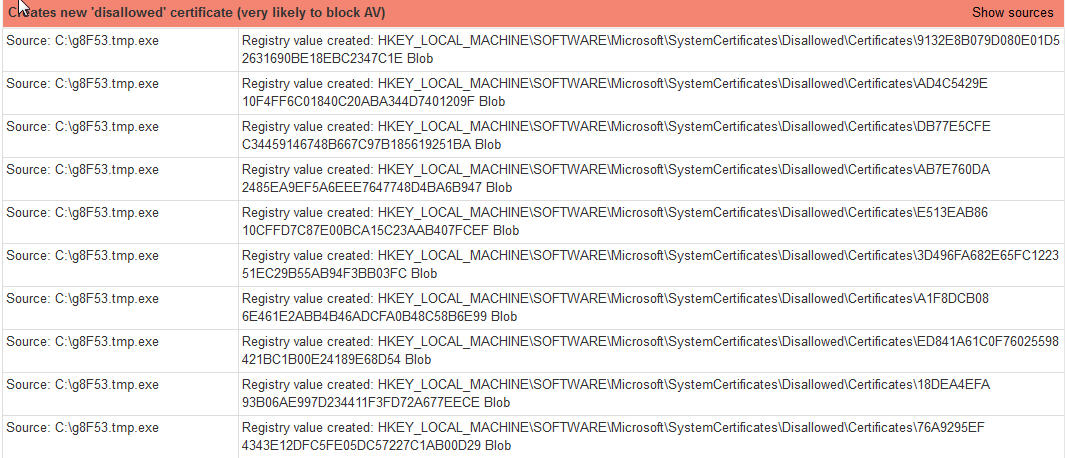

Обычно он обнаруживается антивирусными поставщиками как Ceram или Wdfload, CertLock распространяется с пакетами нежелательных программ, таких как майнеры. После установки CertLock будет блокировать сертификат поставщика безопасности, добавив их в специальный раздел реестра Windows. Это приводит к тому, что Windows не выполняет никаких программ, подписанных с этим сертификатом.

CertLock блокирует сертификат, создавая дочерний ключ с именем отпечатка сертификата, который он хочет заблокировать, в следующем ключе:

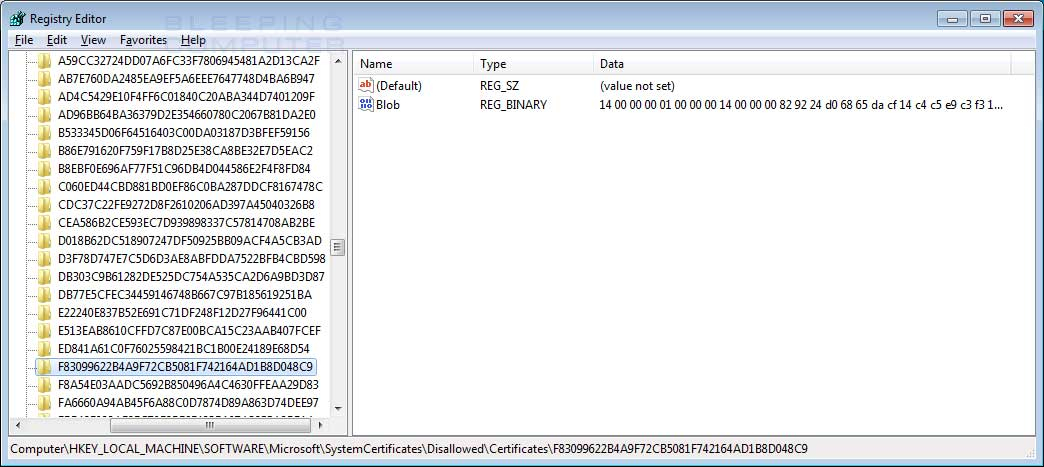

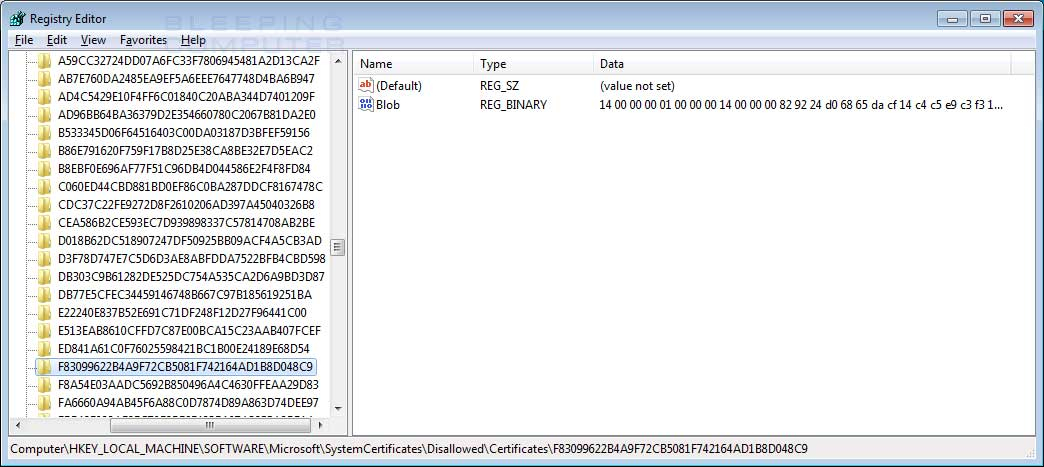

Например, один из сертификатов ESET имеет отпечаток F83099622B4A9F72CB5081F742164AD1B8D048C9. Чтобы заблокировать этот сертификат, CertLock создаст ключ реестра:

Под этим ключом будет одно значение BLOB, содержащее информацию о сертификате. Вы можете увидеть пример раздела реестра, используемого для блокировки сертификата ESET ниже.

Если сертификат добавлен Disallowed list, когда пользователь пытается запустить программу, подписанную этим сертификатом, они будут встречены с ошибкой, которая гласит: «Издатель был заблокирован от запуска программного обеспечения на вашем компьютере».

В то время как блокирующий сертификат запрещает запуск подписных установщиков, он также предотвращает выполнение уже установленных программ, которые также используют заблокированный сертификат. Например, когда сертификаты подписи кода Malwarebytes блокированы, пользователи получают ошибки при попытке запустить программу. Эти ошибки указывают:

Этот троян явно не любит Avast

Хотя CertLock уже запрещает использование сертификата AVAST, он также делает шаг вперед, чтобы убедиться, что Avast не может работать. Он делает это, указывая многие имена хостов Avast.com на 127.0.0.1, используя файл Windows HOSTs, чтобы компьютер не мог подключиться к ним.

CertLock генерирует список хостов Avast для блокировки, загружая файл files.avast.com/iavs9x/servers.def. Этот файл содержит список имен хостов, связанных с программой безопасности Avast. Затем он анализирует этот файл и добавляет его в файл Windows HOSTS.

Добавляя имена хостов в файл HOSTS и указывая их на 127.0.0.1, он фактически блокирует доступ компьютера к этим серверам.

Как удалить сертификаты, запрещенные CertLock

Софт-менеджер ToolsLib.com и Malwarebytes Разработчик AdwCleaner Jérôme.B создал инструмент AVCertClean, который сканирует раздел Disallowed registry key для заблокированных ключей и удаляет их. Чтобы использовать инструмент, просто загрузите и выполните его. Затем программа автоматически удалит заблокированные сертификаты.

По завершении программы он отобразит журнал, в котором перечислены сертификаты, очищенные с помощью AVCertClean.

Теперь, когда сертификаты больше не блокируются, пользователи могут устанавливать и запускать свои программы безопасности для очистки своего компьютера. В некоторых ситуациях пользователю может потребоваться перезапустить приложение, чтобы запустить их.

Например, для запуска Malwarebytes после очистки сертификатов пользователи должны зайти в диспетчер служб Windows (services.msc) и перезапустить службу Malwarebytes.

https://www.bleepingcomputer.com/news/security/certlock-trojan-blocks-security-programs-by-disallowing-their-certificates/

https://www.virustotal.com/en/file/b529ca4dd148fdfcee0c1f267bc6821cc5168c121363fa690536a72e0f447c19/analysis/1500276443/

https://www.joesecurity.org/reports/report-679a54233089bd649b01bc70905e22cd.html

С конца мая помощники форума безопасности заметили сообщения о том, что люди не могут устанавливать и запускать программы безопасности на своих зараженных компьютерах. Когда они пытаются запустить программы, их приветствуют предупреждением, в котором говорится, что данный издатель ПО был заблокирован от запуска на компьютере.

Оказывается, это вызвано тем, что CertLock не разрешает сертификат поставщика безопасности на зараженном компьютере, чтобы Windows не позволяла программе работать.

CertLock запрещает сертификаты поставщика безопасности

Обычно он обнаруживается антивирусными поставщиками как Ceram или Wdfload, CertLock распространяется с пакетами нежелательных программ, таких как майнеры. После установки CertLock будет блокировать сертификат поставщика безопасности, добавив их в специальный раздел реестра Windows. Это приводит к тому, что Windows не выполняет никаких программ, подписанных с этим сертификатом.

CertLock блокирует сертификат, создавая дочерний ключ с именем отпечатка сертификата, который он хочет заблокировать, в следующем ключе:

HKLM\SOFTWARE\Microsoft\SystemCertificates\Disallowed\Certificates\

Например, один из сертификатов ESET имеет отпечаток F83099622B4A9F72CB5081F742164AD1B8D048C9. Чтобы заблокировать этот сертификат, CertLock создаст ключ реестра:

HKLM\SOFTWARE\Microsoft\SystemCertificates\Disallowed\Certificates\F83099622B4A9F72CB5081F742164AD1B8D048C9

Под этим ключом будет одно значение BLOB, содержащее информацию о сертификате. Вы можете увидеть пример раздела реестра, используемого для блокировки сертификата ESET ниже.

Если сертификат добавлен Disallowed list, когда пользователь пытается запустить программу, подписанную этим сертификатом, они будут встречены с ошибкой, которая гласит: «Издатель был заблокирован от запуска программного обеспечения на вашем компьютере».

В то время как блокирующий сертификат запрещает запуск подписных установщиков, он также предотвращает выполнение уже установленных программ, которые также используют заблокированный сертификат. Например, когда сертификаты подписи кода Malwarebytes блокированы, пользователи получают ошибки при попытке запустить программу. Эти ошибки указывают:

или:Unable to start

Unable to connect the Service.

Error

Runtime Error (at 49:120):

Could not call proc.

Этот троян явно не любит Avast

Хотя CertLock уже запрещает использование сертификата AVAST, он также делает шаг вперед, чтобы убедиться, что Avast не может работать. Он делает это, указывая многие имена хостов Avast.com на 127.0.0.1, используя файл Windows HOSTs, чтобы компьютер не мог подключиться к ним.

CertLock генерирует список хостов Avast для блокировки, загружая файл files.avast.com/iavs9x/servers.def. Этот файл содержит список имен хостов, связанных с программой безопасности Avast. Затем он анализирует этот файл и добавляет его в файл Windows HOSTS.

Добавляя имена хостов в файл HOSTS и указывая их на 127.0.0.1, он фактически блокирует доступ компьютера к этим серверам.

Как удалить сертификаты, запрещенные CertLock

Софт-менеджер ToolsLib.com и Malwarebytes Разработчик AdwCleaner Jérôme.B создал инструмент AVCertClean, который сканирует раздел Disallowed registry key для заблокированных ключей и удаляет их. Чтобы использовать инструмент, просто загрузите и выполните его. Затем программа автоматически удалит заблокированные сертификаты.

По завершении программы он отобразит журнал, в котором перечислены сертификаты, очищенные с помощью AVCertClean.

Теперь, когда сертификаты больше не блокируются, пользователи могут устанавливать и запускать свои программы безопасности для очистки своего компьютера. В некоторых ситуациях пользователю может потребоваться перезапустить приложение, чтобы запустить их.

Например, для запуска Malwarebytes после очистки сертификатов пользователи должны зайти в диспетчер служб Windows (services.msc) и перезапустить службу Malwarebytes.

Disallowed Certificates (Thumbprints):

Security Vendor Thumbprint

AVAST: AD4C5429E10F4FF6C01840C20ABA344D7401209F

AVAST: DB77E5CFEC34459146748B667C97B185619251BA

AVG: 3D496FA682E65FC122351EC29B55AB94F3BB03FC

AVG: AB7E760DA2485EA9EF5A6EEE7647748D4BA6B947

AVG Technologies: E513EAB8610CFFD7C87E00BCA15C23AAB407FCEF

Adaware: 9132E8B079D080E01D52631690BE18EBC2347C1E

Avira: A1F8DCB086E461E2ABB4B46ADCFA0B48C58B6E99

BitDefender: 18DEA4EFA93B06AE997D234411F3FD72A677EECE

BitDefender: ED841A61C0F76025598421BC1B00E24189E68D54

BullGuard: A5341949ABE1407DD7BF7DFE75460D9608FBC309

Bullguard: 76A9295EF4343E12DFC5FE05DC57227C1AB00D29

Checkpoint Software: 5240AB5B05D11B37900AC7712A3C6AE42F377C8C

Comodo: 03D22C9C66915D58C88912B64C1F984B8344EF09

Comodo: 872CD334B7E7B3C3D1C6114CD6B221026D505EAB

CurioLab: 9E3F95577B37C74CA2F70C1E1859E798B7FC6B13

Doctor Web: 4420C99742DF11DD0795BC15B7B0ABF090DC84DF

Doctor Web: FFFA650F2CB2ABC0D80527B524DD3F9FC172C138

ESET: A59CC32724DD07A6FC33F7806945481A2D13CA2F

ESET: F83099622B4A9F72CB5081F742164AD1B8D048C9

Emsisoft: 4C0AF5719009B7C9D85C5EAEDFA3B7F090FE5FFF

Emsisoft: 5DD3D41810F28B2A13E9A004E6412061E28FA48D

F-Secure: 0F684EC1163281085C6AF20528878103ACEFCAAB

FRISK: 1667908C9E22EFBD0590E088715CC74BE4C60884

GData: 2026D13756EB0DB753DF26CB3B7EEBE3E70BB2CF

K7 Computing: 42727E052C0C2E1B35AB53E1005FD9EDC9DE8F01

K7 Computing: 7457A3793086DBB58B3858D6476889E3311E550E

Kaspersky: 3850EDD77CC74EC9F4829AE406BBF9C21E0DA87F

Kaspersky: D3F78D747E7C5D6D3AE8ABFDDA7522BFB4CBD598

Malwarebytes: 249BDA38A611CD746A132FA2AF995A2D3C941264

Malwarebytes: B8EBF0E696AF77F51C96DB4D044586E2F4F8FD84

McAfee: 775B373B33B9D15B58BC02B184704332B97C3CAF

McAfee: 88AD5DFE24126872B33175D1778687B642323ACF

PC Tools: 4243A03DB4C3C15149CEA8B38EEA1DA4F26BD159

Panda: FBB42F089AF2D570F2BF6F493D107A3255A9BB1A

SUPERAntiSpyware: 373C33726722D3A5D1EDD1F1585D5D25B39BEA1A

Safer Networking: 982D98951CF3C0CA2A02814D474A976CBFF6BDB1

Symantec: 31AC96A6C17C425222C46D55C3CCA6BA12E54DAF

Symantec: AD96BB64BA36379D2E354660780C2067B81DA2E0

ThreatTrack Security: 9C43F665E690AB4D486D4717B456C5554D4BCEB5

ThreatTrack Security: DB303C9B61282DE525DC754A535CA2D6A9BD3D87

Total Defense: E22240E837B52E691C71DF248F12D27F96441C00

Trend Micro: 331E2046A1CCA7BFEF766724394BE6112B4CA3F7

Trend Micro: CDC37C22FE9272D8F2610206AD397A45040326B8

Webroot: 3353EA609334A9F23A701B9159E30CB6C22D4C59

Webroot: 9A08641F7C5F2CCA0888388BE3E5DBDDAAA3B361

https://www.bleepingcomputer.com/news/security/certlock-trojan-blocks-security-programs-by-disallowing-their-certificates/

https://www.virustotal.com/en/file/b529ca4dd148fdfcee0c1f267bc6821cc5168c121363fa690536a72e0f447c19/analysis/1500276443/

https://www.joesecurity.org/reports/report-679a54233089bd649b01bc70905e22cd.html

Мы ищем точки опоры не с целью перевернуть мир, но чтобы не позволить миру опрокинуть нас.

Тэги темы:

Войдите или Зарегистрируйтесь чтобы комментировать.